Chiffrement pour une protection optimale des données confidentielles

Chiffrement puissant et conforme

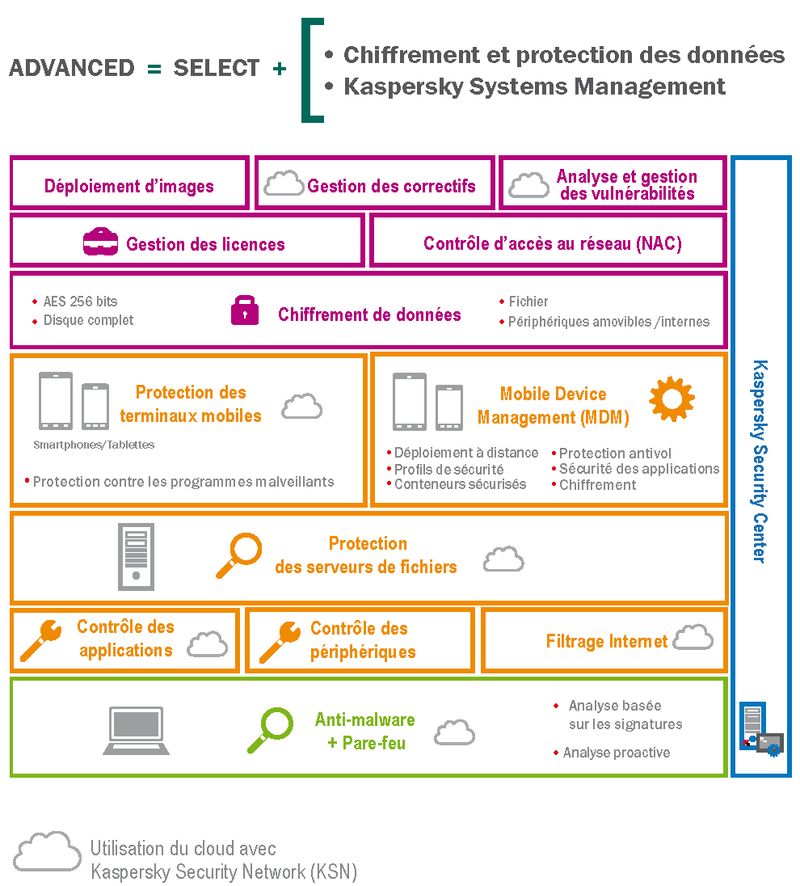

Kaspersky Endpoint Security for Business Advanced utilise l’algorithme de chiffrement AES-256 afin de réaliser un chiffrement efficace et protéger les données confidentielles. En cas de perte ou vol des fichiers ou répertoires, les utilisateurs non autorisés ne seront pas en mesure d’accéder aux données chiffrées. Notre système de chiffrement est, en outre, parfaitement conforme à la norme FIPS 140-2.

Chiffrement intégré pour une gestion plus simple

Le chiffrement des données est facile à configurer et peut être géré à partir de la même console d’administration que vous utilisez pour contrôler toutes les autres technologies de sécurité de Kaspersky Lab s’exécutant sur votre réseau. Nos technologies de chiffrement ont été développées en interne à partir d’un code unifié, ce qui permet d’appliquer plus facilement des paramètres de chiffrement, conformément aux mêmes politiques qui couvrent votre protection contre les programmes malveillants, le contrôle des terminaux et les autres technologies de protection des terminaux.

Chiffrement intégral du disque et chiffrement des fichiers

Le chiffrement intégral de disque (FDE) s’effectue sur les secteurs physiques de celui-ci et facilite l’exécution d’une stratégie de chiffrement simultanée. Le chiffrement des fichiers (FLE) active le partage sécurisé des données sur l’ensemble de votre réseau. Pour une sécurité renforcée, lorsqu’un fichier est chiffré, le fichier non chiffré d’origine peut être effacé du disque dur.

Chiffrement des supports amovibles

Le chiffrement des supports amovibles permet d’effectuer un chiffrement intégral de disque et un chiffrement au niveau des fichiers pour protéger les données sur les appareils amovibles.

Chiffrement en « mode Portable »

Si vous avez besoin de transférer des données sensibles, vous pouvez facilement configurer des packages de fichiers et de dossiers protégés par mot de passe, chiffrés et auto-extractibles. Un mode Portable spécialement dédié au chiffrement des fichiers sur les supports amovibles permet le transfert sécurisé des données, même sur des ordinateurs qui n’exécutent pas des produits de sécurité de Kaspersky Lab.

Prise en charge de la connexion simplifiée et des cartes à puce / jetons

Lorsqu’un utilisateur allume son PC et saisit son nom d’utilisateur et son mot de passe, notre fonctionnalité d’authentification unique (SSO) lui permet d’accéder immédiatement aux données chiffrées sur le disque dur de son ordinateur. Ceci permet de garantir des processus de chiffrement et de déchiffrement quasiment transparents pour l’utilisateur, ce qui contribue à améliorer l’efficacité et la productivité. L’authentification à deux facteurs, par cartes à puce et jetons, est également prise en charge.

Gestion à l’aide de la technologie Microsoft BitLocker

Le chiffrement du disque dur sur des appareils Microsoft Windows peut être géré à l’aide de la technologie Microsoft BitLocker. Microsoft BitLocker permet d’utiliser la technologie de chiffrement intégrée au système d’exploitation afin d’améliorer la compatibilité matérielle tout en réduisant l’impact sur l’utilisateur.

Prise en charge d’Intel AES-NI et plus encore

La prise en charge de la technologie Intel AES-NI accélère le chiffrement et le déchiffrement des données pour de nombreux systèmes équipés de processeurs Intel et AMD**. Notre technologie de chiffrement intégral de disque (FDE) prend également en charge les plates-formes UEFI. Les claviers non-QWERTY sont également pris en charge.

**Tous les processeurs ne prennent pas en charge la technologie AES-NI.